Quantensichere IBM-Algorithmen erhalten Gütesiegel von US-Behörde

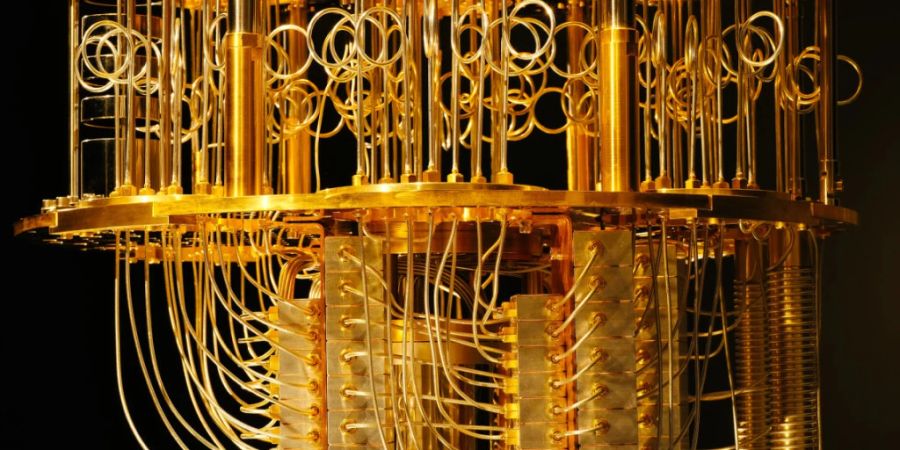

Quantencomputer werden bislang sicher geglaubte Verschlüsselungstechniken wohl knacken. Teams weltweit tüfteln daher an Post-Quanten-Algorithmen, die dagegenhalten sollen. Als vielversprechend haben sich die Algorithmen von IBM Research in Rüschlikon ZH erwiesen.

Die meisten heute noch gebräuchlichen Verschlüsselungstechniken gingen auf kryptografische Verfahren zurück, die in den 1970er Jahren entwickelt wurden, heisst es in einem Blogbeitrag von IBM Research. Während die verschlüsselten Informationen für herkömmliche Computer nach wie vor nicht zu entziffern sind, wäre das Schutzschild gegen leistungsstarke Quantencomputer machtlos.

Um gegen Quantencomputer künftig Widerstand leisten zu können, hat das US-amerikanische National Institute of Standards and Technology (NIST) im Jahr 2016 einen Wettbewerb für quantensichere Verschlüsselungsalgorithmen lanciert. Innert Monaten wurden 69 Ideen für kryptografische Algorithmen eingereicht, die anschliessend von unabhängigen Expertinnen und Experten mit Modellierungen und Simulationen auf Quantensicherheit geprüft wurden.

Kürzlich nun kürte das NIST vier Algorithmen, drei entstanden unter Leitung oder Co-Leitung von IBM-Teams in Rüschlikon. Nun gelte es, die auserkorenen Verfahren in Standards festzuhalten, sagte Michael Osborne, Leiter der Forschungsgruppe Sicherheit bei IBM, im Gespräch mit der Nachrichtenagentur Keystone-SDA. Diese Standards sollen dereinst weltweit zum Verschlüsseln genutzt werden, um Informationen auch künftig vor Hackern zu schützen.

Wann der Quantencomputer kommt, der heutige Verschlüsselungsverfahren wird aushebeln können, ist derzeit noch nicht abzusehen. Klar ist laut Osborne aber: «Jede nicht quantensichere Verschlüsselung ist faktisch schon heute wertlos.» Denn der Tag des leistungsstarken Quantencomputers rücke in immer grösseren Schritten näher.

Zum einen gebe es Fortschritte in der Hardware: Es liessen sich immer mehr Recheneinheiten, sogenannte Qubits, in einen Quantencomputer packen. Zum anderen entwickle sich auch die Software ständig weiter: «Vor zehn Jahren dachte man noch, dass es 1000 Millionen Qubits braucht, um heutige Verschlüsselungsverfahren zu knacken», so Osborne. «Heute gibt es Forschungsansätze, nach denen sogar sogar 13'000 Qubits ausreichen könnten.»

Zwar liegt der derzeitige Rekord erst bei 127 Qubits. Dennoch bleibe fürs Trödeln eigentlich keine Zeit. «Ein Automobilhersteller beispielsweise braucht rund zehn Jahre, um alle Sensorsysteme in den Autos quantensicher zu machen», sagte Osborne. Hier rächten sich auch die langen Lieferketten: «Es ist extrem aufwändig, die Quantensicherheit für jedes Zulieferer-Teilchen zu überprüfen.»

Das Wichtigste sei derzeit für Regierungen und Unternehmen, das Bewusstsein für die Macht und die Gefahren der Quantentechnologie zu schärfen, sagte der IBM-Forscher. In der Abschlusserklärung des kürzlich durchgeführten G7-Gipfels hiess es denn auch, dass man Möglichkeiten der Zusammenarbeit bei quantensicheren kryptographischen Standards weiter erörtere.

Solange die Standards noch in Arbeit seien, gelte es, so Osborne, die IT-Architektur so umzubauen, dass die Systeme künftig einfach mit quantensicheren Algorithmen aufgerüstet werden können.

Auch das NIST empfiehlt, die ausgewählten Algorithmen noch nicht in die Systeme einzubauen, da sie sich während der Standardisierung noch leicht ändern könnten. Es gelte für Sicherheitsexperten erstmals, die Systeme auf Anwendungen zu überprüfen, die ersetzt werden müssten.

Bis im Jahr 2024 könnten die Standards nach Einschätzung Osbornes stehen. Bestenfalls könnte die Implementierung der quantensicheren Verschlüsselung dann bereits vor dem ersten mächtigen Quantencomputer abgeschlossen sein.